مایکروسافت دیفندر ATP ، پلتفرم امنیتی یکپارچه مایکروسافت برای محافظت پیشگیرانه هوشمند، شناسایی پس از نفوذ، تحقیق خودکار و پاسخگویی است؛ این پلتفرم از سیستمهای Endpoints (مانند کامپیوترها و سرورها) در برابر تهدیدات سایبری محافظت میکند، حملات پیشرفته و نشت اطلاعات را شناسایی کرده، رخدادهای امنیتی را خودکارسازی میکند و وضعیت امنیتی را با ترکیبی از قدرت رایانش ابری، تحلیل رفتاری و یادگیری ماشین بهبود میبخشد.

چالش کسبوکار

مایکروسافت دیفندر ATP روزانه تریلیونها سیگنال را پردازش و هر ماه حدود ۵ میلیارد تهدید جدید را کشف میکند. این تهدیدها طیف وسیعی را شامل میشوند؛ از فایلهای PDF که سعی در فیشینگ (تلاش برای سرقت) اطلاعات هویتی کاربران دارند و فایلهای سندی حاوی ماکروهای مخرب گرفته تا فایلهای zip محافظتشده با رمز عبور که حاوی فایلهای اجرایی بدافزار چندریختی هستند.

توانایی پیشبینی و متوقف کردن این تهدیدها در همان نگاه اول، برای امنیت و سلامت کلاینتها حیاتی است. با این حال، انسانها در آنِ واحد تنها میتوانند حجم محدودی از اطلاعات را بررسی و به خاطر بسپارند. بررسی دستی تکتک این ویژگیها کاری زمانبر است و سرعت کافی برای دفاع در برابر تهدیدهای ورودی را ندارد. با توجه به مقیاس تهدیدهای جدیدی که هر ماه مشاهده میشود، یک فرآیند دستی توسط انسان هرگز مقیاسپذیر نخواهد بود و اینجاست که یادگیری ماشین نه تنها یک قابلیت خوب، بلکه یک ضرورت برای محافظت از کاربران است. علاوه بر این، ممکن است یک فرد با بررسی یک بدافزار، چند ویژگی مخرب در آن پیدا کند، اما در واقعیت، آن بدافزار ممکن است صدها هزار ویژگی دیگر داشته باشد که نشاندهنده تهدید هستند و یک انسان نمیتواند زمان کافی برای شناسایی همه آنها صرف کند.

از طرف دیگر، ماشینها ظرفیت بسیار بیشتر و زمان پاسخدهی بسیار سریعتری دارند؛ آنها میتوانند بهطور آنی تمام ویژگیهای یک تهدید بالقوه (که ممکن است به صدها هزار مورد برسد) را بررسی کرده و تمام ویژگیهایی که آن تهدید را بهعنوان بدافزار برچسبگذاری میکنند، استخراج کنند. سپس ماشینها میتوانند از این ویژگیهای شناساییشده برای کشف بدافزارهای جدیدی استفاده کنند که شاید یک انسان با اتکا به تعداد کمی از ویژگیها قادر به پیشبینی آنها نبوده است.

بنابراین، مایکروسافت دیفندر ATP تصمیم گرفت از یادگیری ماشین و ML.NET – و بهطور دقیقتر، از مشتقی از ML.NET به نام TLC که بیش از ۱۰ سال است بهعنوان فریمورک داخلی یادگیری ماشین در مایکروسافت استفاده میشود – بهره ببرد تا محافظت آنی (real-time) در برابر بدافزارها را بهبود بخشد. به این ترتیب، آنها میتوانند با سهولت و دقت بیشتری مخرب بودن سیگنالها را پیشبینی کرده و تهدیدهای ورودی را مسدود کنند تا ماشینهای کاربرانشان ایمن بمانند.

تأثیر ML.NET

مایکروسافت دیفندر ATP از الگوریتمهای طبقهبندی (Classification algorithms) برای شناسایی و برجستهسازی تهدیدها، از جمله تهدیدهای پیشتر دیدهنشده، استفاده میکند؛ تهدیدهایی که در غیر این صورت، در میان میلیاردها رویداد عادی و به دلیل ناتوانی سنسورهای نسل اول (First-generation sensors) در واکنش به محرکهای ناآشنا و ظریف، پنهان میماندند. مدلهای مایکروسافت دیفندر ATP استفاده از حجم عظیم دادهها و منابع محاسباتی موجود را بهینه میکنند. علاوه بر این، بر اساس تحلیل هشدارهای واقعی توسط مایکروسافت دیفندر ATP، فناوریهای یادگیری ماشین مورد استفاده، حداقل ۲۰٪ دقیقتر از روشهای ابتکاری (Heuristics) هستند که بهصورت دستی ایجاد شدهاند. الگوریتمهای یادگیری ماشین نظارتشده در ML.NET، جلوی ۳۵٪ از تهدیدها را در مرحله پیش از نفوذ میگیرند، که این امر از سیستمها در برابر بدافزارهای ناشی از URLهای مخرب، پیوستهای ایمیل و سایر تهدیدهای نوظهور محافظت میکند.

معماری راهحل

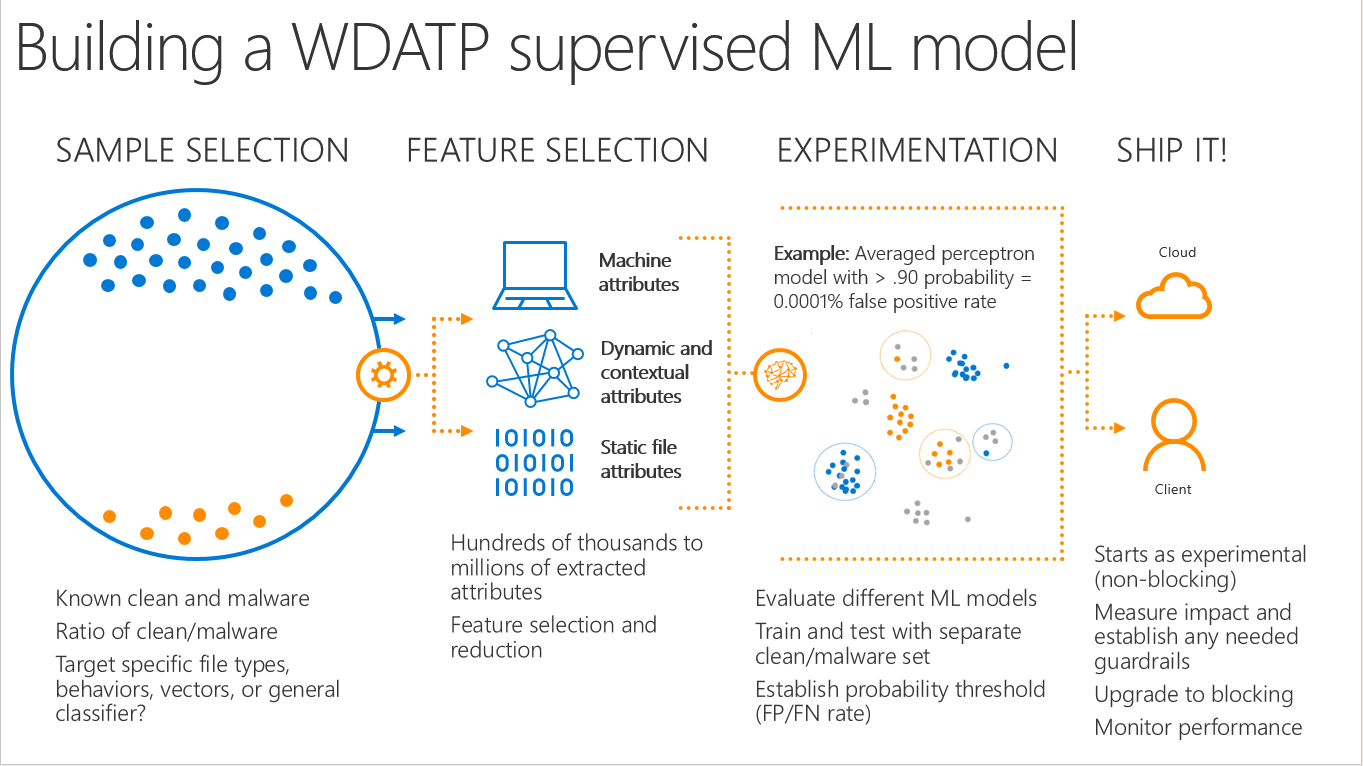

پردازش دادهها و انتخاب ویژگی

برای مایکروسافت دیفندر ATP، داشتن مجموعهای عالی از دادههای آموزشی برچسبدار (Labeled training data) که شامل دادههای پاک و بدافزار در مجموعه داده (Dataset) آموزشی باشد، بسیار حیاتی است تا بتواند سناریوهای دنیای واقعی را شبیهسازی کرده و آنچه را که یک مشتری واقعی هر روز با آن مواجه میشود، بازسازی کند. در یک چرخه آموزشی متوسط، یک مدل در مایکروسافت دیفندر ATP ممکن است حدود ۱۰۰ میلیون ردیف داده مصرف کند که هر کدام ۱۹۰ هزار ویژگی دارند.

انتخاب ویژگی (Feature selection) هنگام آموزش مدلهایی که بدافزارها را شناسایی میکنند، بسیار مهم است. دو نوع ویژگی وجود دارد که محققان و ماشینها به دنبال آنها هستند: ویژگیهای ایستا یا ثابت فایل و اجزای رفتاری. ویژگیهای ایستا شامل مواردی مانند امضا شدن یا نشدن یک فایل، اینکه چه کسی فایل را امضا کرده، و هشهای فازی یا تقریبی مختلف است. ویژگیهای رفتاری شامل مواردی مانند ارتباط فایل با فایل دیگر، اینکه آیا این فایل از فایل دیگری تزریق شده، فایل به چه آدرسهای IP متصل میشود، و چه تغییراتی در سیستم ایجاد کرده است، میشود. یک مجموعه داده آموزشی میتواند شامل هزاران تا میلیونها ویژگی باشد.

آموزش مدل

مایکروسافت دیفندر ATP مدلهای متنوعی برای اهداف مختلف دارد. بهعنوان مثال، آنها مدلهایی دارند که بر تهدیدات فایلهای اجرایی ویندوز که برای اولین بار مشاهده میشوند، تهدیدات ماکرو، و حملات مبتنی بر اسکریپت تمرکز دارند. همچنین مدلهایی وجود دارند که بر دادههای زیربنایی متمرکز هستند؛ برای مثال، برخی مدلها منحصراً بر روی هشهای فازی فایلها آموزش میبینند. علاوه بر اینها، آنها لایه دیگری از مدلهای ترکیبی یا گروهی دارند که سیگنالها را از این طبقهبندهای (Classifiers) مجزا دریافت میکنند تا یک بار دیگر بررسی کنند که آیا فعالیت سیستم مخرب است یا خیر.

مایکروسافت دیفندر ATP این مدلها را روزانه با جدیدترین دادهها آموزش میدهد. پس از آموزش مدل، ذخیره میشود و خط لوله مهندسی (Engineering pipeline) آن را در زیرساخت ابری دیفندر بارگذاری میکند، جایی که کلاینتها از آن پرسوجو میکنند.

هالی استوارت، پژوهشگر ارشد Microsoft Defender، میگوید: مدلهای متنوع، بنیانِ یک سامانهٔ یادگیری ماشین مقاوم در برابر هرگونه دستکاری هستند.

با استفاده از الگوریتمهای ML.NET، مایکروسافت دیفندر ATP توانسته است تعداد زیادی مدل یادگیری ماشین تولید کند تا بهطور مؤثرتری از کاربران خود در برابر تهدیدات بالقوه محافظت نماید و کامپیوترهای نیم میلیارد نفر را از گزند بدافزارها ایمن نگه دارد.

دیدگاه کاربران